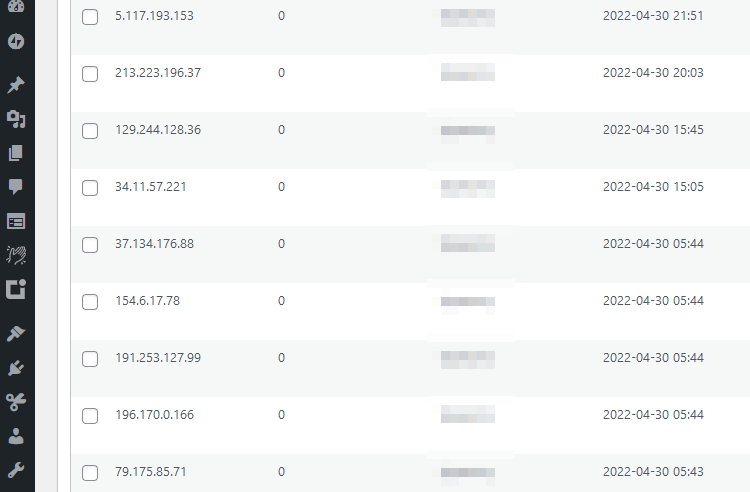

從4月開始就一直有渾蛋在密集嘗試登入本部落格後台,每天都有好幾十筆登入失敗的紀錄,

雖然我有設定將IP自動加入黑名單的功能,由於攻擊位置每次都有變動,仍是難以根絕:

明明登入頁面網址都已經修改過了,到底在哪裡試的實在令人疑惑哪…..

即便如此,一開始我以為只是機器人在發動字典攻擊因而沒太在意,

沒想到前陣子瀏覽紀錄檔時卻發現,用以嘗試登入的字詞並非只有這個域名而已,

居然還包含了個人暱稱、Plurk帳號以及我家的桜其姓名羅馬拼音等,

明顯是有在閱讀本Blog(或對內容進行過基本語意分析)之後進行的針對性手段,

安全起見,這下只得將登入的使用者名稱改的更安全一些才行了 “orz

稍微搜尋了一下,不少文章都說Wordpress的使用者名稱無法更動,

只能新建一個帳號然後把舊的刪除,或者安裝額外的外掛來修改,

個人不想安裝太多外掛,也不認為改使用者登入名稱這麼簡單的事會做不到,

又找了找才發現…..這網站使用的主機商Hostinger居然早就已經提供官方教學 XD

(以下內容參考自”How to Change Your WordPress Username (3 Methods)“)

除了安裝”Username Changer”這個外掛以及新建使用者外,

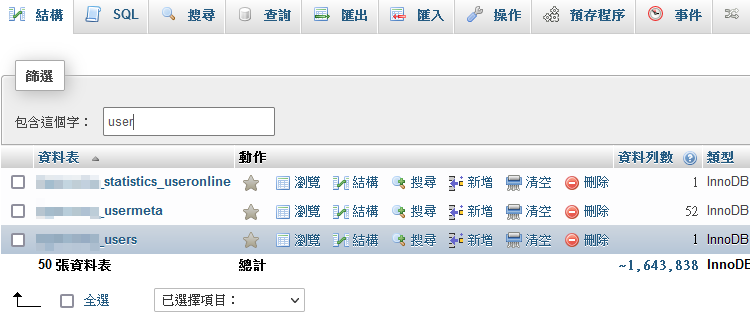

Wordpress的使用者名稱也能直接在資料庫中修改,

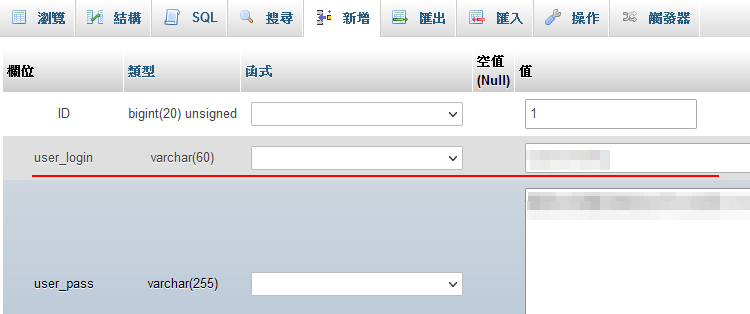

只要進入phpMyAdmin,選擇wp_users或名稱類似的資料表,

打開該資料表,將”user_login”欄位的值修改成新的使用者名稱,

儲存後就完成,可以直接用新的帳號登入了!

更改完的新使用者名稱應該比較不容易被試到,然而目前每天的嘗試仍是毫無休止跡象,

若狀況持續的話,過一陣子可能乾脆把登入門戶轉到Jetpack那邊去吧,

不過這個部落格明明流量不怎麼大,也非電子商務網站,

從頭到腳都只是個普通個人站台而已,沒事一直想入侵到底是搞甚麼鬼啊…..

更換登入網址還被嘗試登入,該不會有裝jatpack連動wordpress.com?

謝謝提醒,我有安裝jatpack連動wordpress.com沒錯,

然而攻擊者若是從wordpress.com那邊嘗試登入,

錯誤紀錄應該是儲存在wordpress.com的伺服器,

無法從我的安全外掛紀錄看到才對(不確定)?

但您提到jetpack,讓我想到這搞不好是透過XMLRPC的登入攻擊…..

不過這波登入測試在我po文後就停了,看來是會認真讀我文章的攻擊者 XD

現在user_login跟user_nicename不同應該就比較沒事。

在意的話可能需要參考一下user enumerate相關的文章把漏洞補起來,登入名稱最常從rest api外洩。

https://community.cloudflare.com/t/firewall-rule-to-block-wordpress-rest-api-user-enumeration/253465/8

所幸在一年多前換成新的登入名稱後,

目前尚未被猜中過任何一次,所以大概還沒有外流,

或許從部落格內抓域名、作者或Tag等關鍵字嘗試的可能性比較大;

不過未雨綢繆總是安全些,我會好好參考這篇文章的,

謝謝您熱心提供相關資訊 ww